在信息化時代,通訊設備作為信息傳輸的核心載體,其設計與保密管理密不可分。《保密管理概論》課程設計將通訊設備的設計作為實踐課題,旨在引導學生從保密管理的理論出發,深入理解如何在設備設計的全生命周期中嵌入保密要素,構建安全、可靠的通信體系。本文將從設計原則、保密威脅分析、技術實現路徑及管理保障措施等方面,系統闡述通訊設備設計中的保密管理任務框架。

一、設計原則:保密性、完整性與可用性的平衡

通訊設備設計首要遵循保密管理的基本原則,即確保信息的保密性(防止未授權訪問)、完整性(防止篡改)與可用性(確保授權用戶正常使用)。設計中需采用“安全左移”理念,在需求分析、架構設計、硬件選型、軟件開發及測試部署各階段,同步考慮保密需求。例如,在架構設計時采用分層安全模型,隔離核心處理模塊與外部接口;硬件上選用具備安全啟動、加密引擎的芯片;軟件上實施最小權限原則與代碼審計。

二、保密威脅分析:識別設計環節的風險點

通訊設備面臨的保密威脅貫穿于物理、網絡、數據及應用層。課程設計需引導學生系統分析以下風險:

1. 硬件層:側信道攻擊(如功耗分析)、硬件木馬、未授權調試接口暴露。

2. 通信層:信號竊聽、中間人攻擊、協議漏洞導致的密鑰泄漏。

3. 數據層:存儲數據未加密、密鑰管理不當、殘留數據清除不徹底。

4. 應用層:惡意軟件植入、后門漏洞、身份認證機制薄弱。

通過威脅建模(如STRIDE模型),可針對性制定設計對策,如加強電磁屏蔽、采用量子密鑰分發技術、實施端到端加密等。

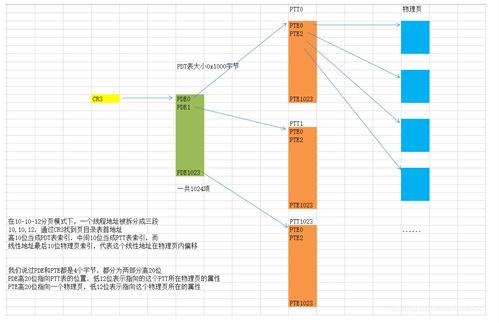

三、技術實現路徑:從密碼技術到可信計算

- 密碼技術集成:設計需嵌入國密算法(如SM2/SM3/SM4)或國際通用加密算法(AES/RSA),實現數據傳輸與存儲加密。密鑰管理應基于硬件安全模塊(HSM)或可信平臺模塊(TPM),確保密鑰生成、存儲、使用與銷毀的全周期安全。

- 安全協議設計:采用經過驗證的協議(如TLS 1.3、Signal協議),避免自定義協議帶來的未知風險。設計應支持雙向認證與前向保密機制。

- 可信執行環境(TEE):利用ARM TrustZone或Intel SGX等技術,隔離敏感計算任務,防止操作系統層攻擊。

- 固件與軟件安全:實現安全啟動鏈、代碼簽名、定期安全更新機制,并關閉非必要服務端口。

四、管理保障措施:制度與流程的協同

技術手段需與管理措施結合,課程設計應涵蓋以下管理維度:

- 供應鏈安全管理:對芯片、模塊等供應商進行安全審計,防止惡意組件植入。

- 開發周期管理:遵循安全開發生命周期(SDL),在需求、設計、編碼、測試各階段進行保密評審。

- 人員與權限管理:設計團隊簽署保密協議,實施分權制衡的訪問控制,記錄操作日志以備審計。

- 應急響應機制:設計設備應具備遠程禁用、數據擦除等功能,以應對丟失或入侵事件。

五、課程設計實踐:模擬場景與評估標準

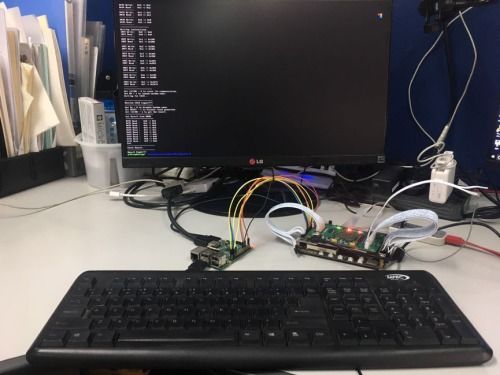

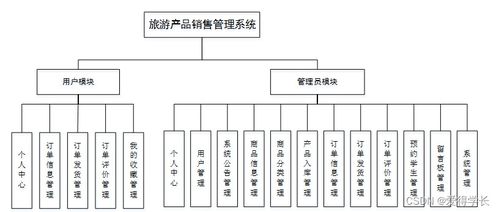

學生可分組模擬設計一款專用通訊設備(如保密電話或安全路由器),任務包括:

- 撰寫保密需求規格書,明確設備安全等級與合規標準(如國家保密標準BMB系列)。

- 繪制系統架構圖,標注保密技術部署節點。

- 制定測試方案,驗證抗攻擊能力(如模擬滲透測試)。

- 編制維護手冊,包含密鑰輪換、漏洞修補流程。

評估標準需綜合技術合理性、管理完備性及創新性,鼓勵探索如量子加密、區塊鏈身份認證等前沿應用。

通訊設備設計是保密管理從理論走向實踐的關鍵橋梁。通過本課程設計,學生不僅能掌握技術實現細節,更能深刻理解“保密管理是系統工程”的內涵——唯有將技術防護、流程管控與人員意識融合,方能設計出抵御現代威脅的可靠通訊設備,為國家安全與商業機密保駕護航。